Τι είναι Ransomware

Η επίθεση Ransomware παραμένει η πλέον κυρίαρχη απειλή στον κυβερνοχώρο. Η επίθεση συνήθως εκδηλώνεται μέσω του ανοίγματος ενός phishing e-mail (π.χ. άνοιγμα μολυσμένου επισυναπτόμενου) που έχει σαν αποτέλεσμα την εγκατάσταση ενός κακόβουλου λογισμικού (malware) στον υπολογιστή. Με την ενεργοποίηση του malware, τα δεδομένα κρυπτογραφούνται (ή κλειδώνονται όπως συνήθως λέμε) με αποτέλεσμα να καθίστανται μη προσβάσιμα. Στόχος μιας τέτοιας επίθεσης είναι η απόσπαση λύτρων – από τα θύματα- για την «απελευθέρωση» των δεδομένων δίνοντας το κλειδί της αποκρυπτογράφησής τους. Μάλιστα οι κυβερνοεγκληματίες αυξάνουν την πίεση προς τα θύματα απειλώντας και με τη δημοσίευση των δεδομένων, εάν τα θύματα δεν πληρώσουν λύτρα. Οι επιθέσεις Ransomware έχουν ραγδαία αύξηση σε παγκόσμιο επίπεδο.

Οι επιθέσεις φαίνεται να γίνονται όλο και πιο στοχευμένες, καλά οργανωμένες και «ποιοτικά» αναβαθμισμένες (π.χ. πολύ προσεγμένα κείμενα σε phishing e-mail, μέθοδοι social engineering).

Το προφανές αποτέλεσμα είναι η αδυναμία λειτουργίας της επιχείρησης και η διακοπή των εργασιών της για όσο χρονικό διάστημα τα δεδομένα δεν είναι διαθέσιμα.

Ένα περιστατικό Ransomware αποκαλύπτει και εσωτερικές αδυναμίες μιας επιχείρησης, δηλαδή την έλλειψη των κατάλληλων τεχνικών και οργανωτικών μέτρων που είναι απαραίτητα τόσο για την πρόληψη όσο και την αντιμετώπισή του.

Μάλιστα, αυτό μπορεί να συνδυαστεί με την τάση αποφυγής αναφοράς τέτοιων επιθέσεων, από τις επιχειρήσεις, στις αρμόδιες αρχές (όπως η Δίωξη Ηλεκτρονικού Εγκλήματος, Αρχή Προστασίας Δεδομένων Προσωπικού Χαρακτήρα, κλπ.) αλλά και μη αναφορά και στα φυσικά πρόσωπα των οποίων τα δεδομένα βρίσκονται σε κίνδυνο. Η απροθυμία αυτή δυσχεραίνει τη διερεύνηση τέτοιων επιθέσεων.

Χαρακτηριστικά και συνέπειες των επιθέσεων Ransomware

Οι επιθέσεις Ransomware συνεχίζουν να παράγουν τεράστια έσοδα για τους κυβερνοεγκληματίες από όλους όσους πληρώνουν λύτρα.

H μέση πληρωμή λύτρων το δεύτερο τρίμηνο του 2019 αυξήθηκε κατά 184% !

Οι κλάδοι που αποτελούν τους κυριότερους στόχους (έρευνα της Coveware) περιλαμβάνουν τις υπηρεσίες υγείας (νοσοκομεία, κλινικές, διαγνωστικά κέντρα, ιατρεία) λόγω των ευαίσθητων δεδομένων που κατέχουν αλλά και του τεράστιου προβλήματος που θα προκαλούσε μια διακοπή εργασιών. Αξίζει να σημειωθεί ότι πρόσφατα στη Γερμανία μια τέτοια επίθεση επέφερε το θάνατο ασθενούς. Ακολουθούν οι επιχειρήσεις παροχής υπηρεσιών, όπως συμβουλευτικές εταιρείες, δικηγορικά γραφεία, λογιστικά γραφεία, κλπ. Στόχος είναι και τα ηλεκτρονικά καταστήματα, εταιρείες ηλεκτρονικών υπολογιστών και εφαρμογών καθώς και ο δημόσιος τομέας.

- Η διακοπή εργασιών παραμένει η μεγαλύτερη επιπλοκή

Ο χρόνος εκτός λειτουργίας εξακολουθεί να είναι η πιο επικίνδυνη πτυχή μιας επίθεσης Ransomware. Το 3ο τρίμηνο του 2020, η μέση επιχείρηση γνώρισε περίπου 19 ημέρες διακοπής εργασιών κατά μέσο όρο (Coveware). Ο χρόνος εκτός λειτουργίας μπορεί να κυμαίνεται από πλήρη αδυναμία λειτουργίας ή να αφορά τμήματα της επιχείρησης.

Το κόστος του χρόνου διακοπής εργασιών που οφείλεται σε επιθέσεις Ransomware αυξήθηκε κατά 200% από έτος σε έτος το πρώτο εξάμηνο του 2019 και συν 19% από το 1ο στο 2ο τρίμηνο του 2020

- Η απειλή για δημοσιοποίηση δεδομένων είναι ο νέος εφιάλτης

Σύμφωνα με την Coveware, κατά το 3ο τρίμηνο του 2020, οι μισές περιπτώσεις έρευνας περιστατικών Ransomware σχετίζονται με απειλές δημοσιοποίησης δεδομένων και διπλασιάστηκαν σε σχέση με το 1ο τρίμηνο.

Οι κυβερνοεγκληματίες πριν κλειδώσουν τα δεδομένα τα αντιγράφουν. Υπάρχουν περιπτώσεις που δημιούργησαν ακόμη και ειδικούς ιστότοπους που ονομάζονται “ιστότοποι διαρροής” (“leak sites”), απειλώντας ότι θα δημοσιεύουν δεδομένα από εταιρείες που δεν αρνήθηκαν να πληρώσουν λύτρα. Έτσι, η πίεση για την πληρωμή λύτρων γίνεται ακόμη μεγαλύτερη. Όμως, ακόμη και εάν πληρωθούν τα λύτρα δεν είναι βέβαιο ότι θα απελευθερωθούν τα αρχεία ή δεν θα δημοσιοποιηθούν.

- Οι επιπτώσεις στο όνομα και τη φήμη είναι σημαντικές

Πολύ συχνά η έκταση που παίρνει στα μέσα ενημέρωσης και τα κοινωνικά δίκτυα μια επίθεση Ransomware σε κάποια επιχείρηση είναι μεγάλη. Οι πελάτες ανησυχούν για τις συνέπειες που μπορεί να υποστούν εάν τα δεδομένα τους διαρρεύσουν ή δεν είναι προσβάσιμα από αυτούς. Σε ποσοστό πάνω από 20% -σύμφωνα με έρευνες- θα αναζητήσουν άλλη εταιρεία για συνεργασία.

Οι συνέπειες στη φήμη και το όνομα είναι συνήθως μακροχρόνιες και χρειάζεται συγκεκριμένο σχέδιο αποκατάστασης της αρνητικής εικόνας που έχει δημιουργηθεί.

- Πρόστιμα και Νομικές Διεκδικήσεις

Η απώλεια δεδομένων, η μη διαθεσιμότητά τους, η δημοσιοποίησή τους αποτελούν σοβαρά θέματα που παραβιάζουν και το Γενικό Κανονισμό Προστασίας Δεδομένων (GDPR) που μπορεί να επισύρουν πρόστιμα από την αρμόδια Αρχή Προστασίας Δεδομένων Προσωπικού Χαρακτήρα. Πέρα από τα πρόστιμα, συνήθως, υπάρχουν παράλληλες διεκδικήσεις και από φυσικά πρόσωπα (πελάτες, καταναλωτές, συνεργάτες, κλπ.) για ζημιά που (ενδεχομένως) έχει προκληθεί σε αυτά από μη θεμιτή χρήση των δεδομένων τους.

Ransomware. Η μεγάλη απειλή για τις μικρές και μεσαίες επιχειρήσεις

Όλο και περισσότερες μικρές και μεσαίες επιχειρήσεις γίνονται θύματα επιθέσεων Ransomware. Πιθανόν να λαμβάνουν τις επιθέσεις αυτές λιγότερο σοβαρά (π.χ. «είμαστε μια μικρή επιχείρηση, ποιος θα ασχοληθεί μαζί μας…») αφήνοντας έτσι αρκετά κενά ασφαλείας.

Η βιομηχανία του εκβιασμού θα εκμεταλλευτεί κάθε ευπάθεια και ο κίνδυνος επίθεσης είναι μεγάλος, έτσι…

Το ερώτημα δεν είναι εάν αλλά πότε!

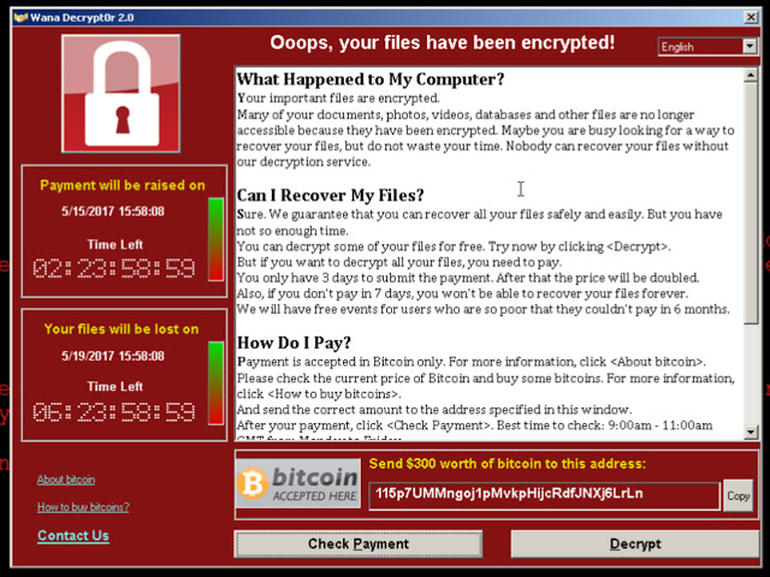

WannaCry ransomware.

Image: Cisco Talos

Που εντοπίζονται οι κυριότερες αδυναμίες

Είναι προφανές ότι η μια επίθεση Ransomware εκμεταλλεύεται τις τρωτότητες που υπάρχουν στο επιχειρησιακό περιβάλλον και απαρτίζονται από ελλείψεις σε τεχνικές υποδομές και διαδικασίες (τεχνικά & οργανωτικά μέτρα). Τα κυριότερα προβλήματα εντοπίζονται:

- Στην ανταπόκριση σε phishing e-mail, δηλ. πολλοί ανοίγουν ένα τέτοιο e-mail

- Στην έλλειψη εκπαίδευσης και ευαισθητοποίησης του προσωπικού στην ασφάλεια πληροφοριών

- Σε αδύναμο περιβάλλον προσβάσεων χρηστών (ρόλοι και δικαιώματα, εύκολα προβλέψιμοι κωδικοί)

- Στην έλλειψη διαδικασιών και κατευθύνσεων για την πολιτική ασφάλειας πληροφοριών

- Σε μη τήρηση ασφαλούς backup

- Σε μη ενημέρωση (updates) λογισμικού και εφαρμογών

- Σε μη χρήση (ή ενημέρωση) λογισμικού προστασίας από ιούς και επιθέσεις

Σύμφωνα με τις έρευνες ένας στους τρεις πέφτει θύμα ενός phishing e-mail που μπορεί να οδηγήσει σε τραγικές συνέπειες σε μια επιχείρηση.

Η εργασία από το σπίτι μπορεί να μεγεθύνει τις αδυναμίες και τις δυσμενείς συνέπειες.

Ο ανθρώπινος παράγοντας είναι είτε ο αδύναμος κρίκος ή αναδεικνύεται στην καλύτερη άμυνα για την αντιμετώπιση περιστατικών κυβερνοασφάλειας.

Η εκπαίδευση συμβάλλει τα μέγιστα για την ανάπτυξη της υπευθυνότητας και τη δημιουργία κουλτούρας προστασίας δεδομένων σε μια επιχείρηση.

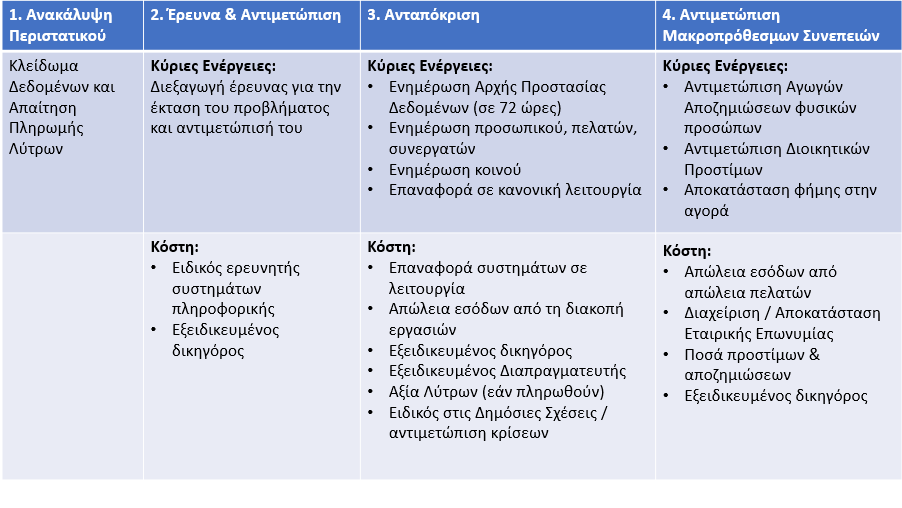

Η αντιμετώπιση ενός περιστατικού Ransowmare και το κόστος (ενδεικτικά)

Κριτήρια για πληρωμή ή μη των λύτρων

Η απόφαση για την καταβολή λύτρων πρέπει να ληφθεί προσεκτικά, με την αναγνώριση και την αποδοχή των κινδύνων που προκύπτουν με την πληρωμή ή μη, για τη λειτουργία της επιχείρησης. Πριν την απόφαση καλό είναι να έχει προηγηθεί διαβούλευση με νομικό σύμβουλο, εμπειρογνώμονες ασφάλειας του κυβερνοχώρου, διωκτικές αρχές, ασφαλιστική εταιρεία.

Οι διωκτικές αρχές αποτρέπουν την πληρωμή των λύτρων καθότι ενθαρρύνονται οι εγκληματίες να στοχεύουν ακόμη περισσότερες επιχειρήσεις μετατρέποντας το περιβάλλον εκβιασμών σε μια προσοδοφόρα «επιχείρηση» που προσελκύει και άλλους εγκληματίες. Η δραστηριότητα αυτή σχετίζεται πολλές φορές και με άλλες παράνομες δραστηριότητες όπως τα ναρκωτικά, το εμπόριο όπλων, η τρομοκρατία.

Η καταβολή των λύτρων δεν εγγυάται ότι η επιχείρηση θα ανακτήσει την πρόσβαση στα δεδομένα της.

Παρά τους κινδύνους που υπάρχουν, ορισμένοι ειδικοί υποστηρίζουν ότι η πληρωμή λύτρων θα πρέπει να θεωρείται ως μια επιλογή και να αξιολογείται όπως οποιαδήποτε άλλη επιχειρηματική απόφαση. Σημειώνεται ότι δεν υπάρχουν επαρκή στατιστικά στοιχεία για τον αριθμό των επιχειρήσεων που έχουν πληρώσει λύτρα.

Εάν η επιχείρηση δεν διαθέτει ασφαλές backup και άλλα μέτρα ασφαλείας η ανάκτηση των δεδομένων χωρίς το κλειδί αποκρυπτογράφησης γίνεται εξαιρετικά πολύπλοκη ή ακόμη και αδύνατη.

Λαμβάνοντας υπόψη ότι η ομηρία των δεδομένων μπορεί να διαρκέσει ακόμη και 19 ημέρες, τότε θα πρέπει να εκτιμηθεί ποιο είναι το κόστος της απώλειας εργασιών δηλαδή πόσο αντέχει η επιχείρηση να μείνει εκτός λειτουργίας.

Σύμφωνα με την εταιρεία κυβερνοασφάλειας Datto, το κόστος από το χρόνο διακοπής εργασιών έφθασε έως και 200% παραπάνω από έτος σε έτος το πρώτο εξάμηνο του 2019. Μάλιστα, η Datto επισημαίνει ότι το μέσο κόστος απώλειας εργασιών ήταν 23 φορές μεγαλύτερο από τα απαιτούμενα λύτρα.

Για την πλήρη αξιολόγηση της κατάστασης, πριν ληφθεί απόφαση, χρειάζεται η συνδρομή ομάδας αντιμετώπισης περιστατικών ασφάλειας στον κυβερνοχώρο για να τρέξει την «εγκληματολογική» έρευνα, να αξιολογήσει το βαθμό στον οποίο τα συστήματα μπορεί να λειτουργήσουν και την εφικτότητα διαδικασιών ανάκτησης από αντίγραφα ασφαλείας. Ταυτόχρονα, η επιχείρηση μπορεί να συνεργαστεί με ειδικό που θα διαπραγματευτεί με τους κυβερνοεγκληματίες, με στόχο τη μείωση των λύτρων, αλλά και να επιβεβαιώσει ότι το κλειδί αποκρυπτογράφησης λειτουργεί, ίσως ζητώντας να εφαρμοστεί και να αποκρυπτογραφήσει ένα αρχείο ως απόδειξη. Η διαδικασία διαπραγμάτευσης παίζει μεγάλο ρόλο.

Η ύπαρξη ασφαλιστηρίου συμβολαίου για την κάλυψη αυτών των εξόδων είναι σημαντική.

Συμπέρασμα: Πρόληψη & Ετοιμότητα

Όποια επιλογή και να γίνει -πληρωμή ή μη πληρωμή λύτρων- ένα περιστατικό Ransomware μπορεί να πάρει χρόνο για να επιστρέψει η επιχείρηση σε κανονική λειτουργία.

Η καλύτερη αντιμετώπιση του Ransomware και γενικότερα των κινδύνων στην ασφάλεια των πληροφοριών είναι η πρόληψη και η δημιουργία κουλτούρας προστασίας πληροφοριών.

Στόχος είναι η αποφυγή μιας επίθεσης, ο περιορισμός των συνεπειών της και η αποκατάσταση των δεδομένων να είναι εφικτή.

Η κατάλληλη εφαρμογή τεχνικών και οργανωτικών μέτρων, όπως αυτά που αναφέρονται στη συνέχεια συμβάλλουν προς αυτή την κατεύθυνση:

- Δημιουργία Σχεδίου Αντιμετώπισης Περιστατικών Παραβίασης σε συνδυασμό με τον ορισμό Ομάδας που θα έχει την ευθύνη της εφαρμογής του. Το σχέδιο αυτό μπορεί να ενταχθεί στο σχέδιο επιχειρησιακής συνέχειας της επιχείρησης

- Εφαρμογή κατάλληλων μέτρων σχετικά με (ενδεικτικά):

- προσβάσεις χρηστών σε δίκτυα, Internet, εφαρμογές

- ασφαλές backup

- περιβάλλον ασφάλειας δικτύων, servers, PCs, άλλων συσκευών και πρόσβασης στο internet

- τακτική ενημέρωση λειτουργικών συστημάτων και εφαρμογών με τις τελευταίες εκδόσεις τους

- χρήση και τακτική ενημέρωση εφαρμογών προστασίας από ιούς και επιθέσεις

- τακτική παρακολούθηση του επιπέδου ασφάλειας δικτύων και υπολογιστών

- πολιτική ασφαλούς χρήσης συστημάτων πληροφορικής

- Διεξαγωγή ασκήσεων προσομοίωσης επιθέσεων κατά τακτά χρονικά διαστήματα βάσει σεναρίων. Σύμφωνα με τα στατιστικά στοιχεία (Webroot) σε διάστημα 4-6 μηνών με δύο τουλάχιστον προσομοιώσεις το μήνα, το ποσοστό των ατόμων που έκαναν κλικ σε Phishing e-mails μειώθηκε αισθητά από 37% σε 13%. Ενώ μετά από 1 χρόνο το ποσοστό αγγίζει και το 5%

- Εκπαίδευση, ενημέρωση, ευαισθητοποίηση όλου του προσωπικού σχετικά με την ασφάλεια των πληροφοριών και την αντιμετώπιση κυβερνοκινδύνων. Όπως ήδη επισημάνθηκε ο ανθρώπινος παράγοντας είναι η πρώτη γραμμή άμυνας για την αποφυγή επιθέσεων

- Συνεργασία με εξειδικευμένους συμβούλους στον τομέα του data governance, της έρευνας περιστατικών παραβίασης, νομικούς και ειδικούς στην επικοινωνία και αντιμετώπιση κρίσεων

- Σύναψη ασφαλιστηρίου συμβολαίου (cyber insurance) με ασφαλιστική εταιρεία, ώστε να καλύψει κόστη που αφορούν την αντιμετώπιση περιστατικού Ransomware παρέχοντας ταυτόχρονα και τους κατάλληλους εμπειρογνώμονες που θα το αντιμετωπίσουν

Πρόσφατα σχόλια